En bref :

- 🔍 Cryptogramme visuel : un concept polyvalent qui couvre à la fois des puzzles ludiques et des codes de sécurité sur les cartes bancaires.

- 🧠 Résolution d’énigmes : réclame analyse de fréquence, logique visuelle et intuition, stimulants pour le développement cognitif.

- 🎯 Popularité 2025 : montée de la pratique dans les médias, l’éducation et l’art interactif, favorisant les jeux de réflexion.

- 🔐 Sécurité et confusion : le même terme désigne le CVV des cartes et les techniques de cryptographie visuelle ; attention aux bonnes pratiques (sécurité du cryptogramme visuel)

- 📚 Ressources et communautés : des associations et tutoriels aident à maîtriser ces casse-tête et à en tirer un réel bénéfice cognitif.

Sommaire

ToggleCryptogramme visuel : définitions, origines et double sens contemporain

Cryptogramme visuel peut renvoyer à deux réalités : d’un côté, un code de sécurité imprimé au dos d’une carte bancaire ; de l’autre, un type de puzzle visuel fondé sur la superposition ou la substitution d’éléments graphiques. Pour le lecteur curieux, cette double acception est essentielle car elle explique la présence du terme à la fois dans les domaines de la sécurité financière et des jeux de réflexion.

Dans son acception historique et ludique, le cryptogramme appartient à la famille des puzzles de substitution. À travers les siècles, des formes de chiffrement visuel ont été pratiquées — du chiffre de César dans l’Antiquité aux manuscrits médiévaux où moines et savants s’adonnaient à des jeux d’écriture. Ces pratiques ont progressivement évolué vers des formats modernes : cryptoquotes, cryptoquips et compositions visuelles où l’image se cache derrière des motifs à superposer.

Pour illustrer, prenons Léa, une enseignante en sciences qui, en 2025, utilise ces puzzles en classe pour travailler la logique visuelle. Elle propose à ses élèves deux variantes : une version où des calques semi-opaques doivent être alignés pour révéler une silhouette, et une autre où des lettres sont systématiquement remplacées selon une clé. Les réactions varient, mais l’effet reste le même : curiosité et concentration accrue.

Du côté bancaire, le terme est plus technique. Le cryptogramme visuel (ou CVV) est composé de trois ou quatre chiffres imprimés sur le support physique de la carte. Sa fonction est d’ajouter une couche d’authentification lors des transactions sans présence physique. Cette évidence pratique explique pourquoi les experts en sécurité insistent sur la protection de ce code et pourquoi des articles expliquent comment le préserver (protéger vos paiements en ligne).

Les deux réalités se croisent parfois : des artistes contemporains incorporent des codes inspirés du CVV dans des installations interactives, questionnant la confiance placée dans des chiffres minuscules. L’évolution des cryptogrammes visuels témoigne d’une hybridation entre divertissement intellectuel, utilité pratique et expression artistique.

En résumé, le terme rassemble une histoire technique et culturelle, variant selon le contexte. Ce croisement aide à comprendre pourquoi, en 2025, l’intérêt pour ces formes de code est si large — des banques à la salle de classe, en passant par les festivals d’art numérique. Phrase-clé : le cryptogramme visuel est à la fois un objet de sécurité et un terrain de jeu pour la logique visuelle.

Techniques de construction et principes de la cryptographie visuelle

La construction d’un crypto-puzzle visuel repose sur des principes rigoureux : substitution, superposition et stéganographie. Au cœur de ces méthodes se trouvent des règles simples mais puissantes qui transforment un message lisible en une matrice visuelle obscure. Pour bien saisir ces mécanismes, examinons les trois approches principales.

Substitution et chiffres classiques

La substitution consiste à remplacer systématiquement chaque élément du texte original par un autre élément. Dans les puzzles, cela peut être une lettre remplacée par un symbole ou un pixel modifié selon une table. Les chiffreurs antiques utilisaient déjà ce principe : déplacer l’alphabet de trois positions crée un message intelligible uniquement pour qui connaît la clé.

Exemple pédagogique : Léa prépare un exercice où chaque lettre A devient D, B devient E, etc. Les élèves repèrent des patterns — répétitions, mots courts — et reconstruisent progressivement la clé. Cette méthodologie s’appuie sur l’analyse de fréquence et sur des heuristiques sur la langue utilisée.

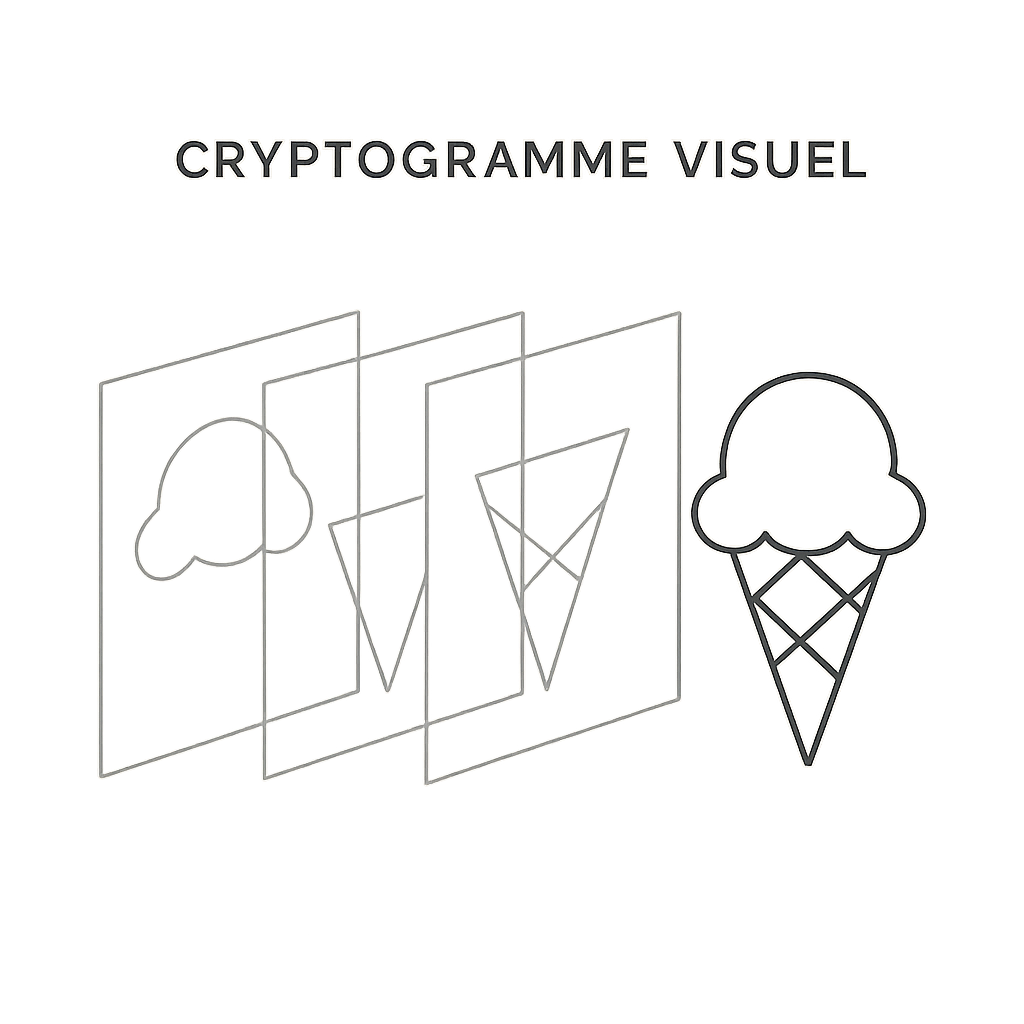

Superposition de calques et cryptographie visuelle à deux partages

Une autre technique consiste à découper une image en deux calques qui, séparément, ne révèlent rien, mais une fois superposés correctement exposent la scène. Mathématiquement, on parle de *visual secret sharing*. C’est la base des cryptogrammes visuels où la perception humaine réalise la décryptation.

Dans la pratique, on découpe un pixel en quatre sous-pixels et on répartit les noirs et blancs entre deux couches. Seule la recomposition exacte permet la lecture — pratique utilisée pour sécuriser documents ou œuvres artistiques. Les exemples modernes incluent cartes à gratter numériques et affiches interactives.

Stéganographie et fréquences lumineuses

La stéganographie dissimule le message dans une image porteuse, exploitant souvent des variations imperceptibles. Des méthodes avancées en 2025 combinent modulation de fréquence lumineuse et encodage dans des images animées, permettant un niveau de dissimulation élevé pour des usages artistiques ou de test de sécurité.

Table récapitulative des approches :

| Approche | Principe | Usage courant |

|---|---|---|

| Substitution 🔁 | Remplacer caractères selon une clé | Cryptogrammes papier, cryptoquotes 😊 |

| Superposition ➕ | Deux calques révélant l’image | Art interactif, sécurité documentaire 🎨 |

| Stéganographie 🕵️ | Cacher info dans une image porteur | Watermarking, art numérique ✨ |

Ces techniques offrent des degrés variés de complexité et de protection. Pour un éducateur ou un artiste, choisir la bonne méthode dépend de l’objectif : stimulation cognitive, sécurité ou simple divertissement. Phrase-clé : maîtriser la technique permet d’adapter le cryptogramme visuel au but recherché.

Résolution d’énigmes : méthodes, cognition et stratégies pratiques

Résoudre un cryptogramme visuel combine observation attentive et démarche méthodique. La pratique renforce des compétences cognitives variées : attention sélective, mémoire de travail et raisonnement logique. Voici un guide structuré destiné à améliorer l’efficacité des solveurs, illustré par des exemples concrets.

Étapes méthodologiques

Étape 1 — Observation initiale : identifier répétitions et signes. Un solveur efficace note la longueur des mots, les ponctuations et les caractères isolés.

Étape 2 — Analyse de fréquence : comparer la fréquence des symboles avec celle des lettres d’une langue. Cette technique, vieille de deux siècles, reste puissante pour les puzzles de substitution.

Étape 3 — Tests hypothétiques : substituer des lettres probables dans des mots courts et vérifier la cohérence globale. Si plusieurs hypothèses s’accordent, la solution se dessine rapidement.

Exemples et exercice guidé

Léa propose un exercice où le mot le plus fréquent du texte chiffré apparaît 15 fois. En français, il s’agit souvent d’un article ou d’une conjonction ; en testant ces options, les élèves valident la clé progressivement. Ce type d’activité, tout en amusant, améliore la vitesse de décryptage.

Liste pratique pour s’entraîner (avec emojis pour mémoriser) :

- 🔎 Observer la structure générale

- 📊 Faire une analyse de fréquence

- ✏️ Tester des substitutions pour mots courts

- 🔗 Vérifier la cohérence grammaticale

- 🎯 Réajuster la clé jusqu’à lecture fluide

On constate que ces méthodes favorisent le développement cognitif en mobilisant mémoire, planification et flexibilité mentale. Les clubs de cryptographie et les associations dédiées publient des exercices gradués pour progresser.

Enfin, pour ceux qui s’intéressent aussi à l’aspect sécurité, il est utile de faire la distinction entre puzzle et code bancaire ; le CVV relève d’un usage pratique et non d’un jeu. Pour renforcer la protection, consultez des ressources avec des conseils pour la sécurité des cartes (conseils sécurité carte bancaire).

Phrase-clé : résoudre un cryptogramme visuel exige méthode et imagination, des qualités transférables à de nombreux domaines.

Pourquoi la popularité 2025 ? Usages, médias et créations contemporaines

La popularité des cryptogrammes visuels en 2025 s’explique par des facteurs convergents : la recherche de loisirs intellectuels, l’intégration dans l’éducation et l’essor d’œuvres interactives. Les puzzles et casse-tête attirent un public large, des joueurs occasionnels aux passionnés cherchant un défi cognitif.

Les médias ont contribué à cette vogue : rubriques quotidiennes, applications mobiles et compétitions en ligne offrent des formats courts et accessibles. Les développeurs proposent maintenant des variantes ludiques utilisant réalité augmentée et superposition dynamique, rendant l’expérience tactile et visuelle.

Un autre vecteur est l’art contemporain. Des expositions intègrent des dispositifs où le public dévoile des images en superposant des plaques ou en modifiant des filtres, créant un dialogue entre spectateur et œuvre. Ces projets rapprochent le public du principe de la cryptographie visuelle et soulignent sa dimension esthétique.

Du point de vue éducatif, les enseignants valorisent ces outils pour améliorer la logique visuelle et la concentration. Les exercices de cryptogrammes deviennent des activités régulières en classe, renforçant compétences linguistiques et raisonnement logique.

Enfin, il convient de rappeler le côté pratique et parfois ambigu du terme : le cryptogramme visuel des cartes bancaires reste au centre des préoccupations liées à la fraude. Les guides en ligne et les articles de sécurité expliquent comment manipuler ces informations et éviter les risques (informations sur le cryptogramme).

Les communautés se structurent : forums, clubs et l’American Cryptogram Association (ACA) fournissent ressources et challenges. L’ACA continue de promouvoir le hobby, proposer des compétitions et des supports d’apprentissage, contribuant à la vitalité du mouvement.

Phrase-clé : la montée en popularité s’explique par une synergie entre divertissement intellectuel, outils éducatifs et inspirations artistiques.

Impact sur la cognition, applications pratiques et communautés

Les cryptogrammes visuels ne sont pas que des passe-temps : ils impactent durablement la cognition et créent des communautés d’échange. Étudions ces effets et les applications concrètes pour l’éducation, la santé cognitive et la culture.

Effets cognitifs mesurables

Des études éducatives montrent que la pratique régulière de puzzles de logique améliore la mémoire de travail et la vitesse de traitement. Les exercices de cryptogrammes sollicitent la vision périphérique, la reconnaissance de motifs et la capacité d’anticipation — qualités utiles au quotidien.

Exemple : dans une école pilote, des séances hebdomadaires de cryptogrammes visuels ont conduit à une progression notable des compétences de lecture et d’attention chez les élèves de 10 à 12 ans. Ces résultats traduisent l’intérêt pédagogique concret.

Applications professionnelles et thérapeutiques

Au-delà de la classe, les puzzles servent en ergonomie cognitive et en rééducation. Des thérapeutes intègrent ces tâches pour stimuler fonctions exécutives après un traumatisme crânien léger. Par ailleurs, des entreprises utilisent des jeux d’énigmes lors de formations d’équipe pour développer collaboration et communication.

Ressources et communauté

La communauté se fédère autour de plateformes et de clubs. L’ACA reste une référence pour les passionnés et fournit des guides pratiques. Pour la sécurité des utilisateurs, des ressources en ligne expliquent la gestion du cryptogramme lié aux cartes (CVV et sécurité).

Tableau des bénéfices cognitifs et usages :

| Usage | Bénéfice cognitif | Exemple |

|---|---|---|

| Éducation 📘 | Meilleure attention | Ateliers scolaires |

| Thérapie 🩺 | Réadaptation cognitive | Séances de stimulation |

| Team building 🤝 | Communication et logique | Jeux d’équipe |

En conclusion de cette section, l’impact social et cognitif des cryptogrammes visuels s’affirme : ils sont à la fois outils pédagogiques, vecteurs artistiques et terrains d’expérimentation pour la sécurité numérique. Phrase-clé : la pratique enrichit l’esprit et relie les communautés autour d’un intérêt commun pour la logique visuelle.

Qu’est-ce qu’un cryptogramme visuel dans le contexte des cartes bancaires ?

Le cryptogramme visuel (CVV) est une suite de trois ou quatre chiffres imprimés sur une carte de paiement. Il sert à vérifier la possession physique de la carte lors d’achats en ligne et constitue une couche supplémentaire de sécurité.

Comment commencer à résoudre un cryptogramme visuel ?

Commencez par observer la structure, réalisez une analyse de fréquence, testez des substitutions pour les mots courts, puis vérifiez la cohérence grammaticale. Ces étapes permettent d’avancer méthodiquement.

Les cryptogrammes visuels peuvent-ils aider au développement cognitif ?

Oui. La pratique régulière renforce la mémoire de travail, l’attention et la logique, et peut être utilisée en éducation et en rééducation cognitive.

Existe-t-il des ressources pour apprendre ces techniques ?

Des associations comme l’American Cryptogram Association, des tutoriels en ligne et des applications mobiles offrent des exercices gradués et des guides pour progresser.

Comment protéger le cryptogramme visuel de ma carte ?

Ne communiquez jamais votre cryptogramme par message non sécurisé, conservez la carte hors de portée d’inconnus et suivez les conseils de sécurité publiés par des experts en ligne. Pour plus d’information, consultez des guides pratiques sur la sécurité des cartes.